Implementera kryptoautentisering i tillbehör och engångsartiklar

Som kunder blir vi mästare på att lära oss de relativa fördelarna hos olika varunamn, oavsett om det handlar om en bil, ett avancerat verktyg eller bara en burkkonserv. Företagen investerar stora summor i att etablera, utveckla och underhålla varunamnens trovärdighet så att vi, som kunder, väljer vad vi tror är ett högt värderat namn. De exakta orsakerna till våra preferenser varierar starkt, alltifrån en önskan att ansluta oss till varunamnets livsstil fram till mer praktiska orsaker som kvalitet, hållbarhet och prisvärdhet. Nicolas Demoulin, EMEA Marketing Manager, Secure Products Group, Microchip Technology tittar här på hur kryptoautentisering kan användas i tillbehör och engångsartiklar.

Det är inte bara tillverkare av konsumentprodukter som värnar om sina varunamn, utan detta gäller även för industriella, kommersiella och medicinska produkter. Marknadsförare är experter på att kommunicera och överföra varunamnens värden till allt som de gör, och de kommer att vidtaga aktiva åtgärder för att skydda sina varunamn till varje pris.

Ett varunamns värde omfattar anseende, förtroende och sociala värden, för vilka företagets logotyp ger globalt erkännande. Försök från andra företag att kopiera eller efterlikna logotypen eller varunamnet orsakar omedelbara reaktioner.

Vid sidan av marknadsföringsaspekterna behöver även företagets produkter och tjänster skydd. På globala marknader har förfalskningar blivit ett stort problem. Allt från batteripaket, elektroniska komponenter, e-cigaretter, skrivarpatroner till olika tillbehör kopieras av skrupelfria förfalskare.

Idag använder tillverkarna olika metoder för kryptoautentisering för att skydda kunderna från förfalskade produkter. Fig 1 visar ett antal olika anledningar att införa kryptoautentisering.

Kanske ett av de första användarfallen av kryptoautentisering var för batterier till portabla verktyg. Kunderna märkte snart att förfalskade produkter såg likadana ut som den riktiga tillverkarens batterier. Men de räckte inte lika länge, gick sönder och riskerade att orsaka brand. Kryptoautentisering passar för alla produkter med embeddedsystem och är idealisk för sådana som har utbytbara tillbehör eller engångs förbrukningsmaterial.

Fig 1 – Några av de många anledningar till att implementering av kryptoautentisering är av vital betydelse för många produkter.

Grunderna för kryptoautentisering

Ingenjörerna kan lätt lägga till enkla metoder för autentisering i de flesta elektronikbaserade konstruktioner. I idealfallet kan en kontaktbaserad metod, säg mellan ett bärbart verktyg och ett batteripaket, integrera effekt för verktyget i paketet. Dataöverföringen sker över strömledningarna.

Autentiseringen kan utformas så att tillverkaren inför en utväxling av lösenord mellan verktyget (värd) och batteripaketet (tillbehör). Men så snart som en konkurrent eller förfalskare har fått tag i lösenordet genom att analysera dataöverföringen är det enkelt att skapa en falsk kopia.

En säkrare metod är att lägga in en hemlig kod i en säkerhets-IC i tillbehöret och använda ett ”challenge-response”-protokoll för att bestämma autensen. Det finns redan etablerade kryptografiska algoritmer som gör denna process säker, och de bildar basen för två metoder för challenge-response-kryptoautentisering: symmetrisk och asymmetrisk.

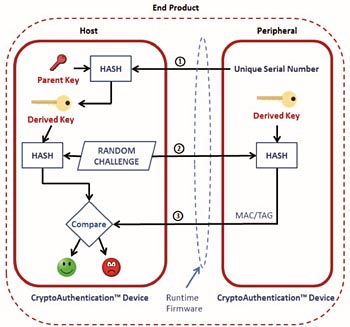

Fig 2 – Autentisering av ett perifert tillbehör med hjälp av en diversifierad hemlig nyckel och symmetrisk kryptografi.

Fig 2 illustrerar en symmetriskt baserad kryptografisk challenge-response baserad på en hemlig nyckel som delas mellan värdenheten och det perifera tillbehöret. Under produkttillverkningen och en process kallad ”provisioning” skapas en hemlig nyckel av en förälder-kod tillsammans med slutproduktens serienummer. En ”hashing”-funktion skapar sedan en härledd nyckel som är unik för varje slutprodukts perifera tillbehör.

Vid första användandet sänder värden ett anrop med ett slumptal till tillbehöret. Det förväntade svaret är en digital signatur som beräknats ut slumptalet och den hemliga nyckeln. Även värden kör samma process, och om de båda svaren är lika kommer tillbehöret att anses vara äkta. ”Secure-hash”-algoritmer som SHA-2 och SHA-3 är industriella standardmetoder som utgivits och underhålls av U.S. National Institute of Standards and Technology (NIST).

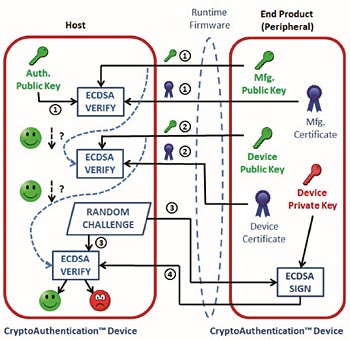

En alternativ metod använder asymmetrisk kryptografi, som lägger till möjligheter för styrning av tredjeparts ekosystem. Denna metod använder ett par nycklar – en publik och en privat – och den kallas också för Public Key Infrastructure (PKI), se Fig 3. Den privata nyckeln finns i en autentiserings-IC i tillbehöret, medan värden använder den publika nyckeln. Som namnet antyder kan den publika nyckeln visas upp utan att några risker uppstår att detta kan äventyra säkerheten och autensen för den privata nyckeln i tillbehöret.

Fig 3 – En metod för asymmetrisk kryptoautentisering som använder ECDSA (elliptic curve digital signature algorithm), digitala certifikat samt publika och privata nycklar.

Implementering av kryptoautentisering med Microchips produktlinje CryptoAuthentication

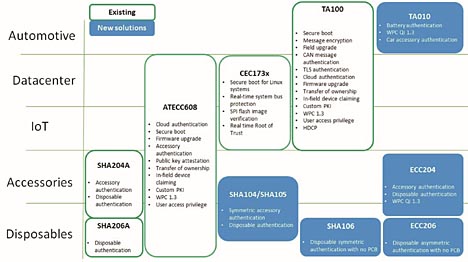

Fig 4 visar Microchips sortiment av kretsar för säker autentisering, uppdelade efter applikation. Här ingår ATECC608, SHA104, SHA105 och SHA106 samt ECC204- och ECC206-familjerna.

Fig 4 – Microchips sortiment av CryptoAuthentication-kretsar

ATECC608 är en ”pre-provisioned” säkerhets-IC som konstruerats för att passa in i ett antal olika användarfall, från datacentraler till IoT-applikationer. Den kan lagra hemliga, publika och privata nycklar och digitala certifikat. Kommunikationen med värden sker över industristandardbussen I2C eller över SWI.

Allt större krav på kryptoautentisering kommer från sektorerna hälso- och sjukvård. Det ökande användandet av påsar för bl.a. mediciner, liksom av engångsprober och engångsförband, driver på behovet av autentisering. En sådan kan både ge vårdpersonalen garantier om att produkten kommer från en legitim leverantör och en validering av att rätt medicin och dosering används. Autentisering kan också krävas av olika formella skäl. Andra exempel på utrymmes- och kostnadskänsliga användningar är e-cigaretter, kosmetika och elektroniska e-cykelkort.

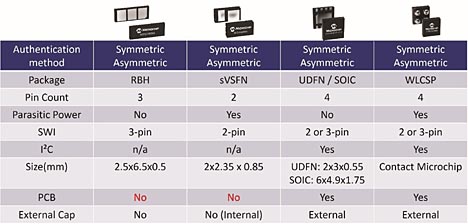

För symmetrisk kryptoautentisering finns SHA104 och SHA105, som ingår i Microchips produktfamilj CryptoAuthentication och som är avsedda för tillbehör och engångsprodukter. De ger 128 bits symmetrisk kryptosäkerhet. Dessa ultrakompakta IC-kretsar kommunicerar över I2C eller SWI och förbrukar omkring 130 nA i vila. De finns i 8-pins och 3-pins kapslar (effekt, SWI-data och jord), vilket gör dem speciellt väl lämpade för utrymmeskänsliga applikationer. ECC204 ger hårdvarustöd för ECDSA, SHA-256 och HMAC (hash message authentication code) för asymmetriska applikationer.

Fig 5 visar Microchips kompakta symmetriska och asymmetriska CryptoAuthentication-kretsar. Med sitt låga utförande kan kretsarna användas utan något kretskort, vilket i hög grad förenklar deras användning i olika förbruknings- och engångsprodukter.

Fig 5 – CryptoAuthentication-kretsar lämpliga för kompakta, kretskortsfria och parasitiska applikationer

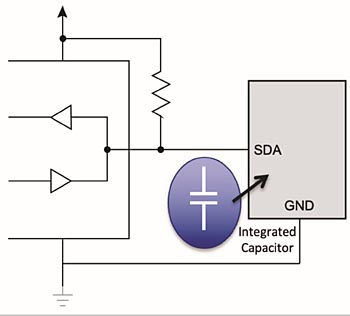

För kretsarna SHA106 och ECC206 har antalet anslutningspinnar minskats till endast två, vilka kräver ett entråds gränssnitt och en jordanslutning. Fig 6 visar hur enkelt det är att använda en 2-pins kryptoautentiserings-IC, där effekten hämtas från SWI-gränssnittet till en integrerad kondensator som räcker för att driva hela autentiseringsprocessen. Eftersom det inte krävs något kretskort minskas kostnaden för att implementera kryptoautentisering, och antalet användningsexempel ökar avsevärt.

Fig 6 – Microchips 2-pins CryptoAuthentication-kretsar SHA206 och ECC206 använder en inbyggd kondensator för att lagra parasitisk energi som driver kretsen

Kryptoautentisering skjuter fart

Tillgången till kompakta, självförsörjande kryptografiska IC-kretsar flyttar fram gränserna för autentisering till engångsprodukter och tillbehör. Förutom de här presenterade CryptoAuthentication-kretsarna tillhandahåller Microchip utvärderingskort, referenskonstruktioner och omfattande designhjälpmedel som täcker in allt från tillverkarkontakter till utnyttjande.

Nicolas Demoulin, EMEA Marketing Manager, Secure Products Group, Microchip Technology

Filed under: Embedded